No dia 31 de março de 2026, um evento chamou a atenção da comunidade de engenharia de software e segurança: o suposto vazamento completo do código-fonte do Claude Code, CLI oficial da Anthropic.

Mas o mais curioso?

Não foi um ataque sofisticado.

Foi algo muito mais comum e perigoso: um source map publicado no npm.

O que aconteceu

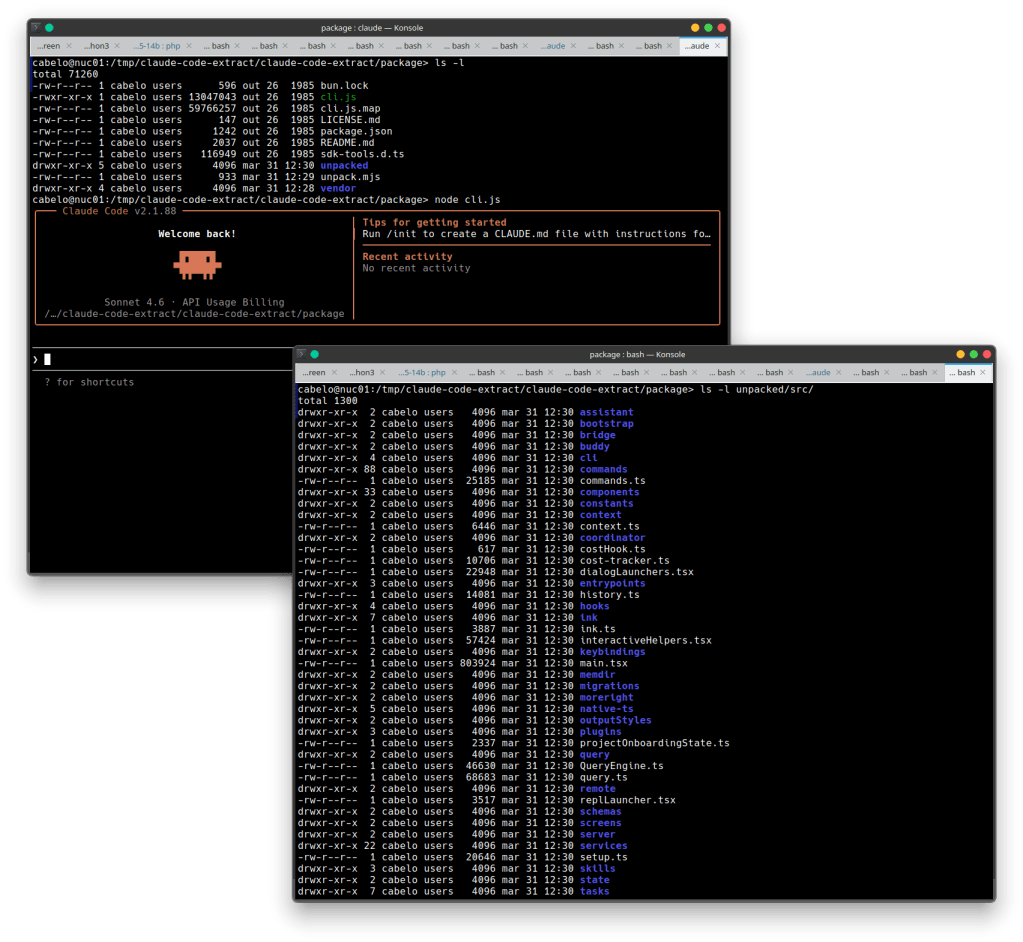

Um pesquisador de segurança identificou que o pacote @anthropic-ai/claude-code incluía um arquivo .map de aproximadamente 57 MB, contendo o código original completo da aplicação. Esse tipo de arquivo é usado normalmente para debug, mapeando código minificado de volta ao original mas, neste caso, ele continha todo o código em texto puro dentro da propriedade sourcesContent.

O resultado:

- ~1.900 arquivos

- 512.000+ linhas de código TypeScript

- Arquitetura completa de produção exposta

Ou seja: não foi um

leak parcial.

Foi o sistema inteiro.

O que existe dentro do Claude Code

O vazamento revelou algo muito mais interessante do que apenas código revelou como uma IA moderna de desenvolvimento realmente funciona por dentro.

⚙️ Arquitetura real (não marketing)

O Claude Code não é apenas um wrapper de chat. Ele é um sistema complexo com:

- 🧩 Sistema de ferramentas (tool-based)

Cada ação (ler arquivo, executar bash, buscar web) é um módulo isolado e com permissões. - 🧠 Query Engine (~46k linhas)

Responsável por orquestrar chamadas ao modelo, cache, streaming e controle de execução. - 🤖 Multi-agentes (“swarms”)

Capacidade de criar agentes paralelos para resolver tarefas complexas. - 🔌 Integração com IDEs

Comunicação com VS Code e JetBrains via canais autenticados.

Tudo isso rodando sobre Bun + React (Ink) no terminal.

O que mais chamou atenção (e preocupa)

Esse tipo de vazamento não expõe só código ele expõe modelo mental e decisões de segurança.

Entre os pontos críticos identificados:

- System prompts e lógica interna de comportamento

- Modelo de permissões de ferramentas

- Proteções contra path traversal e acesso indevido

- Features beta não lançadas

- Estratégias de orquestração de agentes

Além disso, foram encontrados codenames internos como:

- KAIROS → modo persistente “always-on”

- Capybara → outro subsistema interno

- Flags de recursos como:

- contexto de 1 milhão de tokens

- “interleaved thinking”

- controle de esforço e modo rápido

A falha real: supply chain e build pipeline

O mais importante aqui não é o Claude. É o padrão. Esse incidente reforça um problema recorrente:

Falhas em pipelines de build e publicação são hoje uma das maiores superfícies de ataque.

O erro foi simples:

- O bundler gerou

.map - O

.npmignorenão excluiu - Nenhum pre-check validou o pacote antes do publish

Resultado: qualquer pessoa com npm pack tinha acesso ao código inteiro.

Insight estratégico (o que isso nos ensina)

Esse caso revela três coisas fundamentais sobre o futuro da IA:

1. IA moderna = sistemas complexos, não modelos isolados

O diferencial não está só no LLM está na orquestração.

2. Segurança de IA não é só prompt injection

É:

- supply chain

- permissões de ferramentas

- controle de execução

3. Transparência involuntária acelera aprendizado global

Mesmo sendo um incidente, ele oferece um “raio-x” de como sistemas state-of-the-art são construídos.

Conexão com o futuro (e com o que estamos construindo)

Se você trabalha com:

- sistemas multi-agente

- execução local/offline de IA

- orquestração de ferramentas

Esse vazamento praticamente confirma uma direção:

O futuro da IA está na integração entre modelo + sistema operacional + runtime de execução.

Algo muito próximo do que já vemos emergindo em iniciativas como:

- AI-native OS

- agentes autônomos

- computação heterogênea (CPU + GPU + NPU)

🚀 Conclusão

Não foi apenas um vazamento. Foi um lembrete.

Onde:

- segurança básica ainda falha

- sistemas de IA são mais complexos do que parecem

- e estamos apenas começando a entender como esses sistemas realmente funcionam

E talvez o ponto mais importante:

Quem dominar a arquitetura, não só o modelo vai dominar a próxima geração da IA.